Zombie Crapware Jak funguje platforma Windows Platform Binary Table

Jen málo lidí si toho všimlo, ale společnost Microsoft přidala do Windows 8 novou funkci, která umožňuje výrobcům infikovat firmware UEFI pomocí crapware. Systém Windows bude pokračovat v instalaci a obnovování tohoto nevyžádaného softwaru i po provedení čisté instalace.

Tato funkce je i nadále přítomna v systému Windows 10 a je naprosto jisté, proč by společnost Microsoft poskytla výrobcům počítačů tolik energie. Zdůrazňuje důležitost nákupu počítačů z obchodu Microsoft Store - dokonce i čistá instalace se nemusí zbavit všech předinstalovaných produktů bloatware.

WPBT 101

Počínaje operačním systémem Windows 8 může výrobce PC vložit program - soubor Windows .exe, v podstatě - do firmwaru UEFI počítače. Toto je uloženo v části Windows Platform Binary Table (WPBT) firmwaru UEFI. Kdykoli se zavádí systém Windows, pohlíží na firmware UEFI pro tento program, zkopíruje jej z firmwaru na jednotku operačního systému a spustí jej. Samotný systém Windows nemá žádný způsob, jak to zastavit. Pokud to výrobce firmware UEFI nabídne, systém Windows jej bude bez problémů spouštět.

Lenovo LSE a jeho bezpečnostní díry

Není možné psát o této sporné funkci, aniž bychom si všimli případu, který jej přinesl pozornost veřejnosti. Společnost Lenovo dodala řadu počítačů se službou Lenovo Service Engine (LSE). Společnost Lenovo tvrdí, že je kompletní seznam dotčených počítačů.

Pokud je program spuštěn automaticky systémem Windows 8, program Lenovo Service Engine stáhne program nazvaný OneKey Optimizer a nahlásí některé množství dat zpět do Lenovo. Společnost Lenovo nastavuje systémové služby určené ke stahování a aktualizaci softwaru z Internetu, což znemožňuje jejich odebrání - dokonce se automaticky vrátí po čisté instalaci systému Windows.

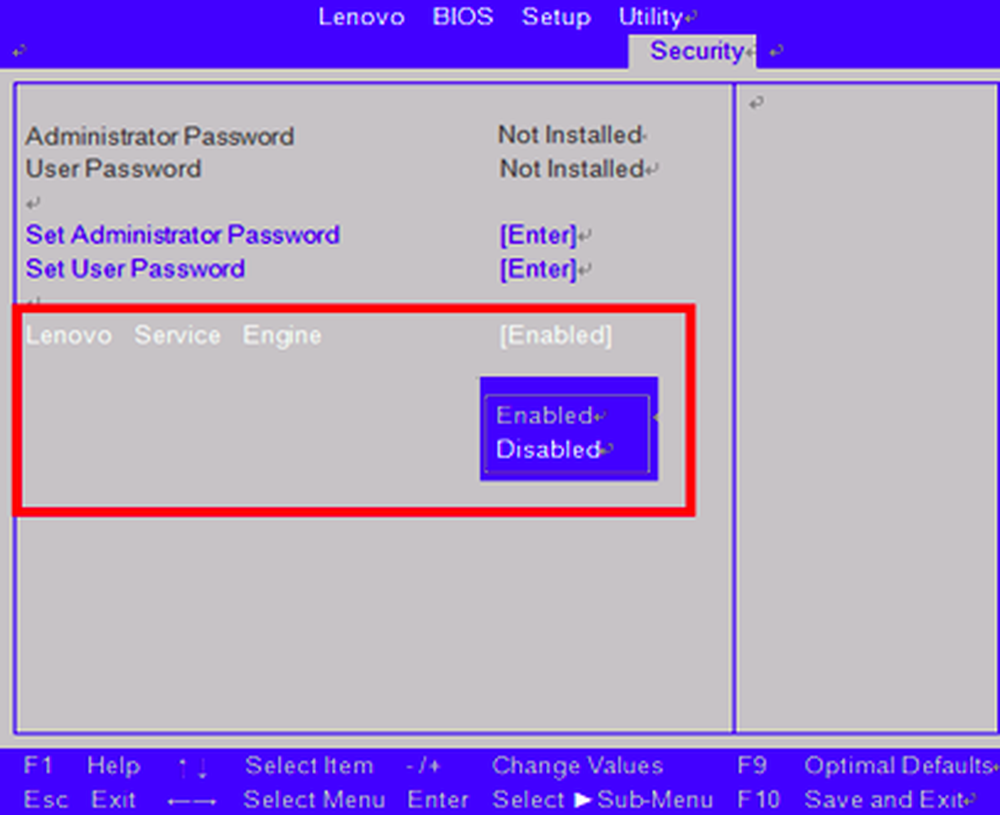

Lenovo šla ještě dále a rozšířila tuto stinnou techniku na Windows 7. Firmware UEFI kontroluje soubor C: \ Windows \ system32 \ autochk.exe a přepíše jej vlastní verzí společnosti Lenovo. Tento program běží při zavádění, aby zkontroloval souborový systém v systému Windows a tento trik umožňuje společnosti Lenovo tuto špatnou praxi pracovat i na systému Windows 7. Jednoduše jde ukázat, že WPBT není dokonce nutný - výrobci počítačů by mohli mít jen jejich firmwares přepsat systémové soubory systému Windows.

Společnost Microsoft a Lenovo objevily v této oblasti závažnou bezpečnostní zranitelnost, takže společnost Lenovo naštěstí přestala přepravovat počítače s tímto ošklivým nevyžádaným zbožím. Společnost Lenovo nabízí aktualizaci, která bude odstraňovat LSE z notebooků a aktualizaci, která odebere LSE z stolních počítačů. Nicméně tyto soubory nejsou staženy a nainstalovány automaticky, takže mnoho - pravděpodobně nejvíce - postižených počítačů Lenovo bude nadále mít tento nevyžádaný server nainstalován v jejich firmwaru UEFI.

Jedná se o další škodlivý bezpečnostní problém od výrobce počítačů, který nám přinesl počítače infikované systémem Superfish. Není jasné, zda jiní výrobci počítačů zneužili WPBT podobným způsobem na některých svých počítačích.

Co říká Microsoft o tomto?

Jak uvádí Lenovo:

"Společnost Microsoft nedávno vydala aktualizované pokyny pro zabezpečení, jak nejlépe implementovat tuto funkci. Lenovo využívání LSE není v souladu s těmito pokyny, a proto společnost Lenovo přestala dodávat modely stolních počítačů pomocí tohoto nástroje a doporučuje zákazníkům s tímto nástrojem povolit spuštění nástroje "vyčištění", který odstraní soubory LSE z pracovní plochy. "

Jinými slovy, funkce společnosti Lenovo LSE, která využívá WPBT ke stahování junkwaru z Internetu, byla povolena podle původního návrhu a pokynů společnosti Microsoft pro funkci WPBT. Pokyny byly pouze vylepšeny.

Společnost Microsoft neposkytuje mnoho informací o tomto. Existuje pouze jeden soubor .docx - ani webová stránka - na webu společnosti Microsoft s informacemi o této funkci. Můžete se naučit vše, co o něm chcete, přečtěte si dokument. Vysvětluje důvod Microsoftu pro zahrnutí této funkce pomocí trvalého softwaru proti krádeži jako příklad:

"Primárním účelem WPBT je umožnit přetrvávání kritického softwaru, i když se operační systém změnil nebo byl přeinstalován v" čisté "konfiguraci. Jeden případ použití pro WPBT je umožnit software proti krádeži, který je vyžadován, aby přetrvával v případě, že zařízení bylo odcizeno, zformátováno a přeinstalováno. V tomto scénáři funkce WPBT poskytuje možnost, aby se software proti krádeži znovu nainstaloval do operačního systému a pokračoval v práci podle očekávání. "

Tato obhajoba funkce byla do dokumentu přidána pouze poté, co ji společnost Lenovo použila pro jiné účely.

Zahrnuje váš počítač software WPBT?

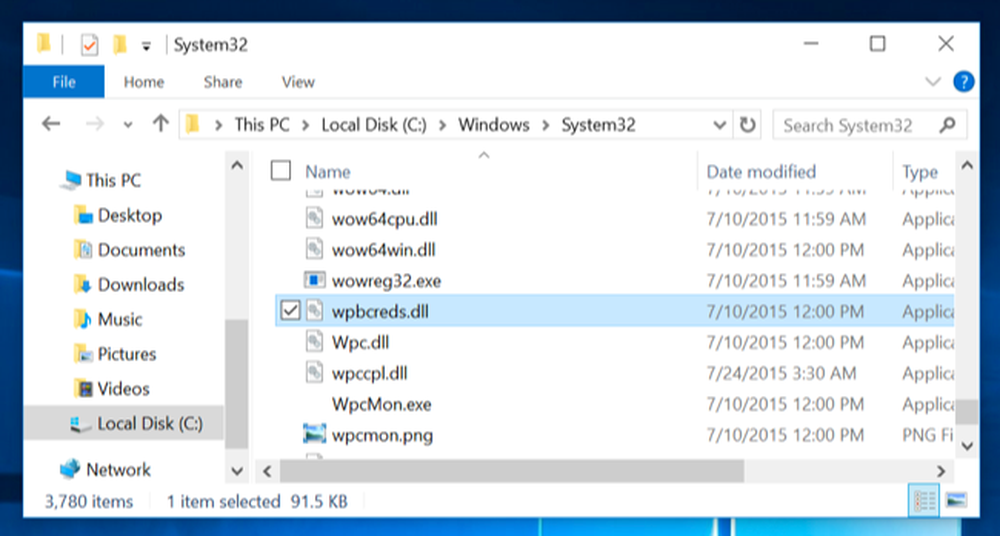

V počítačích s protokolem WPBT čte Windows binární data z tabulky ve firmwaru UEFI a zkopíruje je do souboru s názvem wpbbin.exe při zavádění.

Můžete zkontrolovat vlastní počítač a zkontrolovat, zda výrobce v programu WPBT zahrnoval software. Chcete-li zjistit, otevřete adresář C: \ Windows \ system32 a vyhledejte soubor s názvem wpbbin.exe. Soubor C: \ Windows \ system32 \ wpbbin.exe existuje pouze v případě, že jej systém Windows zkopíruje z firmwaru UEFI. Není-li k dispozici, výrobce počítače nepoužíval WPBT k automatickému spuštění softwaru v počítači.

Vyhněte se WPBT a jinému softwaru Junkware

Společnost Microsoft vytvořila další pravidla pro tuto funkci v důsledku nezodpovědného selhání zabezpečení společnosti Lenovo. Je však zbytečné, že tato vlastnost existuje dokonce i v první řadě - a zvláště to, že by Microsoft poskytoval výrobcům PC bez jasných bezpečnostních požadavků nebo pokynů pro jejich použití.

Revidované pokyny instruují výrobce OEM, aby zajistili, že uživatelé tuto funkci prakticky zakážou, pokud ji nechtějí, ale směrnice společnosti Microsoft nezastavily výrobce počítačů před zneužíváním zabezpečení systému Windows v minulosti. Svěřte Samsung dodací PC s Windows Update zakázáno, protože to bylo jednodušší než pracovat s Microsoft zajistit správné ovladače byly přidány k Windows Update.

Jedná se o další příklad výrobců počítačů, kteří nepřebírají zabezpečení systému Windows vážně. Pokud plánujete koupit nový počítač se systémem Windows, doporučujeme si ho koupit v obchodě Microsoft Store, Microsoft se o tyto počítače opravdu stará a zajišťuje, že nemají škodlivý software, jako jsou Lenovo's Superfish, Disable_WindowsUpdate.exe společnosti Samsung, a všechny další nevyžádané pošty, které by mohly přijít s typickým počítačem.

Když jsme to napsali v minulosti, mnoho čtenářů odpovědělo, že je to zbytečné, protože byste mohli vždy provádět čistou instalaci systému Windows, abyste se zbavili jakéhokoli bloatwaru. No, zřejmě to není pravda - jediný jistý způsob, jak získat Windows PC bez bloatware, je z obchodu Microsoft Store. To by nemělo být tak, ale je.

To, co je obzvlášť znepokojivé ohledně WPBT, není pouze úplné selhání společnosti Lenovo, když ji využívá k vypalování bezpečnostních zranitelností a junkwaru do čistých instalací systému Windows. Co je obzvláště znepokojující, je to, že společnost Microsoft poskytuje prvotřídním výrobcům takové funkce - zejména bez řádných omezení nebo pokynů.

Také trvalo několik let, než se tato vlastnost objevila dokonce i mezi širším technickým světem a to se stalo jen kvůli ohavné bezpečnostní zranitelnosti. Kdo ví, jaké další špatné funkce jsou vypalovány do systému Windows pro výrobce PC k zneužití. Výrobci PC přetahují reputaci systému Windows skrz mrknutí a společnost Microsoft je potřebuje dostat pod kontrolu.

Image Credit: Cory M. Grenier na Flickru